Enterprise Mobility Management und IAM Lösung verbinden

Unternehmen, die Anwendern erlauben, sich mit ihren Smartphones und Tablets mit dem Firmennetzwerk zu verbinden, sollten sich Lösungen zum Absichern der Endgeräte ansehen. Der Fachbegriff dafür ist Enterprise Mobility Management (EMM). Nur dadurch ist sichergestellt, dass keine wichtigen Daten des Unternehmens durch unsichere Apps, nicht gesicherte Smartphones/Tablets oder unbedachte Anwender verloren gehen.

Es gibt zahlreiche Systeme, die dabei helfen, die Endgeräte zu schützen und zu kontrollieren, mit denen sich Anwender mit dem Netzwerk verbinden und auch mit beruflichen Daten arbeiten. Anwender erhalten dazu häufig ein Gerät vom Unternehmen gestellt. Hier spielen natürlich Richtlinien und Sicherheitseinstellungen eine wichtige Rolle.

Index

Darum ist Enterprise Mobility Management wichtig

Auf der anderen Seite muss es Anwendern auch möglich sein, ihr privates Smartphone/Tablet uneingeschränkt nutzen zu können, während der Zugriff auf Unternehmensressourcen durch die Verwaltungslösung abgesichert und gesteuert wird. Der Zugriff auf private Daten und Anwendungen darf in einer solchen Infrastruktur aber nicht gestört werden, sodass die Anwender mit ihren eigenen Smartphones weiterhin vernünftig arbeiten können, ohne Unternehmensdaten in Gefahr zu bringen. Vernünftige EMM-Lösungen verhindern außerdem, dass Angreifer Zugriff auf heikle Unternehmensdaten nehmen können, unabhängig von den Einstellungen, die Anwender auf ihren privaten Endgeräten vornehmen.

Mit Enterprise Mobility Management können Sie Richtlinien für Endgeräte wie Smartphones und Tablets umsetzen, auch gruppenbasiert in Active Directory, Einstellungen automatisieren, die Endgeräte vor Viren schützen und angebundene Geräte überwachen, sowie Apps automatisiert installieren lassen. Der Einsatz ist daher auch auf Betriebssystemen für Smartphones möglich, wie zum Beispiel Android, iOS oder iPadOS.

Mit jeder iOS-Version verbessert Apple auch die Sicherheitsfunktionen im mobilen Betriebssystem, das gilt natürlich auch für Android. Vor allem die Zusammenarbeit mit EMM-Systemen wie Mobileiron sind mit jeder iOS- und iPadOS-Versionen verbessert, auch in Android. Unternehmen können mit Mobileiron auch Apps auf iPhones/iPads und Android-Geräten installieren, ohne den Weg über den App-Store gehen zu müssen. Für die Installation von Apps ist also keine Apple-ID notwendig, wenn Endgeräte an ein EMM-System angebunden sind. Im Zusammenspiel mit dem Apple Configurator und Mobileiron lassen sich ebenfalls Apps auf iPhones/iPads installieren. Die Apps werden über das Netzwerk/WLAN auf die Geräte gepusht. Anwender müssen dazu keinerlei Anpassungen vornehmen.

Smartphones und Tablets zentral verwalten – auch mit Active Directory

Der Schutz und das Trennen von beruflichen und privaten Daten auf Smartphones und Tablets spielt eine genauso wichtige Rolle, wie Richtlinieneinstellungen und andere Optionen für mehr Schutz von Mobilgeräten. Allerdings spielt hier auch die richtige Pflege von Active Directory eine Rolle. Nur, wenn die einzelnen Felder und Attribute in Active Directory richtig gepflegt sind, lassen sich diese Daten in Enterprise Mobility Management-Systemen (EMM) nutzen. Hier sind natürlich Lösungen, wie das FirstWare IDM-Portal von FirstAttribute interessant.

Systeme wie Mobileiron und andere Enterprise Mobility Management-Lösungen lassen sich in das IDM-Portal anbinden

Denn hier lassen sich Attribute und Felder wesentlich komfortabler und weniger anfällig vor Fehlern in den Benutzerkonten pflegen. Über automatische Vorgänge, Skripte und Felder, die leicht ausfüllbar sind, können Benutzerkonten lokal gepflegt und zu Entra ID synchronisiert werden. Danach stehen die Benutzer und Gruppen auch in Teams und anderen Anwendungen in Microsoft 365 zur Verfügung. Auch EMM-Systeme können auf dieser Basis Richtlinien besser anwenden, da eine zentrale Steuerung erfolgt, und die dazu notwendigen Daten auch noch besser gepflegt sind.

EMM-Systeme anbinden und zentral steuern

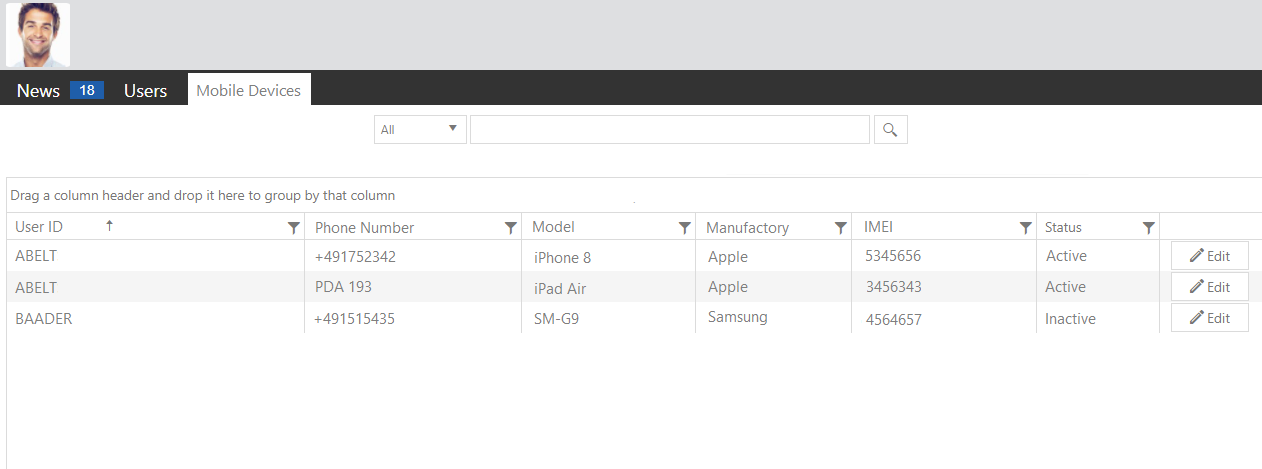

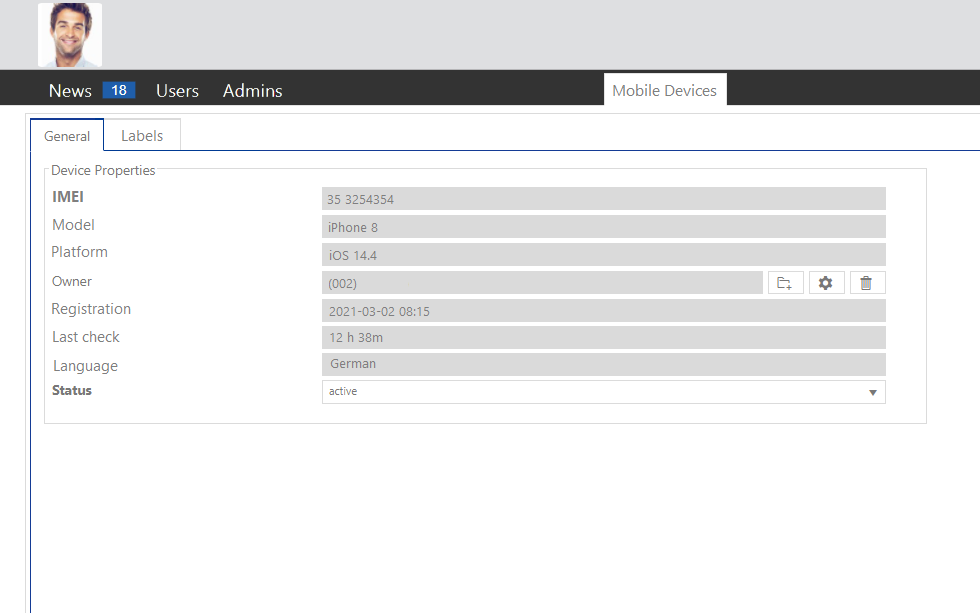

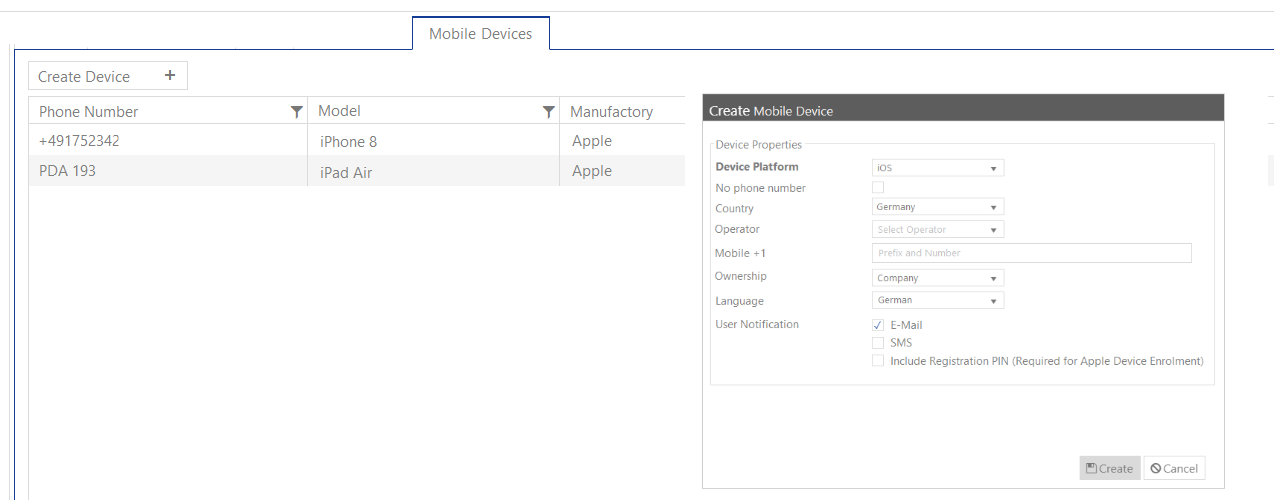

Enterprise Mobility Management und Produkte wie Mobileiron lassen sich direkt in die IDM-Portal Oberfläche integrieren. Dadurch können Admins zentral mit einer Oberfläche arbeiten und haben alle Geräte im Griff, auch Mobilgeräte der Anwender, auf denen ebenfalls berufliche Daten gespeichert sind. Im IDM-Portal gibt es zum Beispiel den Bereich „Mobile Devices“. Hier sind die mobilen Endgeräte der Anwender zu sehen, auf denen Anwender mit Active Directory oder Entra ID-Konten arbeiten und damit berufliche Daten nutzen. Im IDM-Portal sind auch die Telefonnummer und die IMEI zu sehen. Auch das Modell, der Hersteller, der Status und die Version des Betriebssystems lassen sich in Erfahrung bringen. Das spielt natürlich für die Sicherheit eine wesentliche Rolle. Beim Anklicken eines Gerätes im IDM-Portal, zeigt dieses weitergehende Informationen an. Hier ist zu sehen, wann sich das Gerät im Netzwerk registriert hat und wann die letzte Verbindung stattgefunden hat.

Anzeigen der Verbindungsdaten eines Smartphones im IDM-Portal

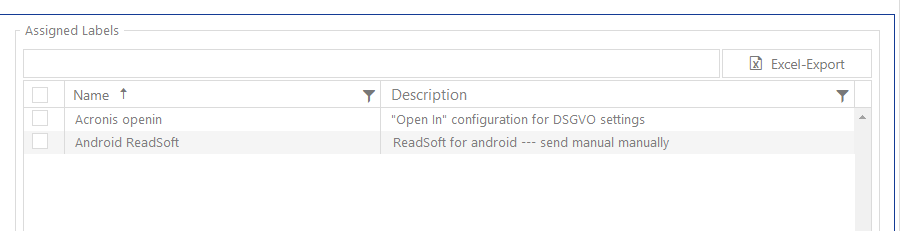

Gruppen und Labels weisen Sie im IDM-Portal den Anwendern und Gruppen zu. Abhängig in welchen Benutzergruppen ein Benutzer ist, erhält er danach die Richtlinien und Einstellungen des angebundenen EMM-Systems. Die Einstellungen dazu werden direkt im IDM-Portal vorgenommen.

Das IDM-Portal kann dabei helfen, den Anwendern neue Geräte zuzuweisen. Danach sichert das verbundene EMM-System die Geräte effektiv ab, in dem es auf die Daten aus Active Directory und Entra ID zugreifen kann. Die Steuerung dazu erfolgt zentral im IDM-Portal. Die Richtlinien des EMM stehen meistens als webbasiertes Portal zur Verfügung. Mit diesem können Sie Richtlinien konfigurieren und für die Endgeräte umsetzen. Das IDM-Portal ist dazu die zentrale Verwaltungsstelle.

Labels von Smartphones und Tablets direkt im IDM-Portal verwalten.

Das Portal unterstützt auch Exchange ActiveSync-Richtlinien, sowie Apple-Konfigurationsprofile. Sie müssen zur Verwaltung nicht Exchange oder ein EMM verwenden, sondern können alle Einstellungen im IDM-Portal vornehmen. Dazu bietet das Portal eine homogene Oberfläche für alle unterstützten Einstellungen. Es spielt bei der Konfiguration keine Rolle, ob die ausgewählte Einstellung aus einem iPhone-Konfigurationsprofil kommt oder über eine Exchange ActiveSync-Richtlinie. Auch beim Einsatz mehrerer EMM-Systeme kann das hilfreich sein.

Im IDM-Portal registrieren Sie neue Endgeräte für die Anwender und binden dieses an ein EMM-System an.

Über die Richtlinien lassen sich auch einzelne Geräte blockieren und auf Basis von Geräteeigenschaften und Sicherheitseinstellungen filtern. Die Filter lassen sich wiederum für Sicherheitseinstellungen oder das Blockieren weiterer Geräte nutzen. Eine weitere Funktion in EMM ist die Inventarisierung. In einer zentralen Konsole lassen sich alle relevanten Daten von iPhones/iPads und Android-Geräten abrufen. Außerdem lassen sich mit der Inventarisierung auch die installierten Anwendungen anzeigen. Darüber hinaus besteht die Möglichkeit, über das Web-Portal Apps als Paket zur Verfügung zu stellen.

Self-Service bei EMM mit dem IDM-Portal

Das Web-Portal steht auch Smartphone-Anwendern zur Verfügung und ermöglicht Support-Anfragen und Helpdesk-Funktionen. Im Portal lassen sich Berechtigungen rollenbasiert delegieren. Auf diese Weise können Unternehmen zwischen Administratoren und Helpdesk-Mitarbeiter unterscheiden und verschiedene Berechtigungen vergeben.

Sie können auf diesem Weg Benutzern vollständige Administratorrechte gewähren, das Recht Richtlinien zu verwalten, Berichte anzuzeigen oder Helpdesk-Berechtigungen zu delegieren. Durch Gruppenmitgliedschaften steuern Sie auch, welche Richtlinien der EMM-Lösung auf den Benutzer angewandt werden sollen. Sie haben die Möglichkeit, mehrere verschiedene Richtlinien zu erstellen, zum Beispiel für Angestellte, Administratoren oder leitende Angestellte. Basierend auf Gruppenmitgliedschaften legen Sie fest, welche Einschränkungen für die Anwender gelten sollen. Das heißt, nach der Einrichtung von EMM können Sie zahlreiche Einstellungen vornehmen, indem Sie einfach die Gruppenmitgliedschaft des Anwenders ändern, und das alles zentral im IDM-Portal.

Microsoft Enterprise Mobility + Security

Auch Microsoft bietet mit Microsoft Endpoint Manager und Abonnements die Möglichkeit, Endgeräte besser abzusichern. Die Suite von Microsoft besteht im Grunde genommen aus drei Säulen: Microsoft Intune/Endpoint Manager, Entra ID P1/P2 und Entra ID Rights Management. Die Suite soll alle Geräte im Unternehmen, inklusive Smartphones und Tablets in einer zentralen Konsole verwalten können. Auch Daten und Apps lassen sich mit der Suite schützen. Das IDM-Portal ist dazu ein wichtiges, zentrales Element, mit dem Sie die Sicherheit Ihrer Smartphones und Tablets steuern können. Denn an dieser Stelle spielen gut gepflegte Daten in Active Directory eine wichtige Rolle.

Ein wichtiger Bestandteil in Enterprise Mobility + Security (EMS) ist das Mobile Device Management (MDM), welche mit Microsoft Intune/Endpoint Manager durchgeführt wird. Da sehr viele Unternehmen auf den Bring-Your-Own-Device (BYOD)-Ansatz setzen, sind in den meisten Fällen auch verschiedene Geräte im Einsatz. Das macht die korrekte Pflege der Daten in Active Directory und die zentrale Verwaltung besonders wichtig. Das ist ein weiteres Argument für die zentrale Pflege von Active Directory-Daten mit Lösungen, wie dem IDM-Portal.

Der Vorteil von Microsoft Endpoint Manager ist in diesem Zusammenhang daher nicht nur die zentrale Überwachung aller Arbeitsstationen und Heimrechner eines Unternehmens, sondern die Cloud-Lösung kann auch erheblich zur Sicherheit des Unternehmensnetzwerks beitragen. Microsoft Endpoint Manager kann herkömmliche PCs auf Sicherheitsgefahren und Virenangriffe hin überwachen.

Microsoft bietet die beiden Versionen E3 und E5 von EMS an. E5 verfügt über alle Funktionen von E3, also den Standardfunktionen in EMS und zusätzlich weitere Funktionen. Dazu gehören erweiterte Funktionen, inklusive der automatischen und intelligenten Klassifizierung von freigegebenen Dateien. Zusätzlich ist in E5 noch Microsoft Cloud App Security integriert, um Cloud-Apps effizienter zu verwalten.

Kontaktieren Sie uns, wenn Sie erfahren möchten, wie Sie Ihre Benutzerdaten mit Identity & Access Management on-premise und in der Cloud absichern können.